يمكن أن يساعدك العمل مع منصة مثل وسيط الفوركس XS كثيراً في هذا الصدد، لأنها تتيح لك العمل مع محترفين والاستفادة من خبراتهم، التي راكموها عبر سنوات طوي...

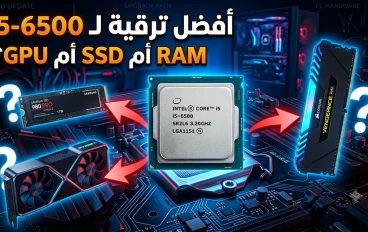

مقال تقني عملي يشرح أفضل ترتيب للترقية في جهاز i5-6500 سنة 2026، مع مقارنة واضحة بين تأثير SSD والرام وكرت الشاشة على الأداء الحقيقي، ومتى تكون كل ترق...

مقال عملي يشرح هل 8 جيجابايت رام ما زالت كافية في 2026 للاستخدام اليومي والألعاب الخفيفة، مع مقارنة بين الحد الأدنى الرسمي لويندوز 11 وواقع الاستخدام...

في هذا المقال الحصري، سنأخذك في رحلة مبسطة، شيقة وعميقة للتعرف على أفضل الحلول والأدوات السحابية الحديثة التي تتيح لك التعامل مع كافة هذه المشكلات الت...

اشتراك فالكون هو خدمة IPTV متكاملة تقدم بث قنوات محلية وعالمية عبر الإنترنت بخيارات اشتراك شهرية وسنوية وخطة برو لجودة واستقرار أعلى. تعتمد الخدمة على...

في عالم يعتمد بشكل متزايد على التكنولوجيا، أصبحت الفيروسات الإلكترونية من أبرز التهديدات التي تواجه مستخدمي الكمبيوتر. من الطرق المجانية والفعالة الت...

إذا كانت الآلات تستهلك بياناتها وتصاب بالخرف الرقمي، فمن يقود العالم في الغد؟ دليلك الاستراتيجي المفصل لفك شفرة حقبة ما بعد سيطرة الخوارزميات. 🔮✨

إليك مقالة مختصرة ومكثفة ترصد القفزات العملاقة التي حققتها التكنولوجيا في الأجيال الثلاثة الأخيرة للرامات (DDR3, DDR4, DDR5)، والتي نقلت الحواسب إلى ع...

"اكتشفت سر خطير جداً: بطاريتك بتموت حرفياً بسبب عادة يومية بتعملها كل ليلة وانت نايم"

أصبح الذكاء الاصطناعي جزءًا من حياتنا اليومية في الهواتف والشركات. ومع تطوره السريع يزداد القلق حول مستقبل الوظائف وإمكانية استبدال البشر بالآلات. في...

مقال عملي يوضح أهم النقاط التي يجب فحصها قبل شراء كرت شاشة مستعمل في مصر سنة 2026، مع علامات الخطر، وأسئلة لازم تسألها للبائع، وطريقة تفرق بها بين الص...

يعرض المقال مشكله بطئ اللاب توب واهم الأسباب التي تؤدي لها مع خطوات عمليه لتنظيف الجهاز وتحسين الاستجابه وتسريع النظام بدون الحاجه لبرامج معقده او ادو...

موبايلك بيسخن معاك؟ متقلقش خالص. تعرف معانا الأسباب البسيطة وإزاي تحافظ على بطاريته بسهولة.

هل تريد تعلم البرمجة لكن لا تعرف من أين تبدأ؟ في هذا الدليل العملي ستتعلم خطوة بخطوة كيف تبدأ من الصفر تمامًا، وأفضل اللغات للمبتدئين، مع خطة واضحة لم...

المقال ده بيشرح ببساطة أهم القطع التقنية اللي جوا الموبايل واللاب والسماعة وغيرها. هنفك الجهاز مع بعض من غير مفك، ونعرف كل قطعة بتعمل إيه وليه بتفرق ف...

اكتشف أفضل التطبيقات المجانية والذكية لهواتف الأندرويد والآيفون لهذا العام، والتي ستغير طريقة استخدامك لهاتفك وتجعل حياتك اليومية أسهل وأكثر إنتاجية.

في عصر الإشعارات المستمرة ووسائل التواصل الاجتماعي، أصبح التركيز والهدوء الذهني أكثر صعوبة من أي وقت مضى. يتناول هذا المقال مفهوم صيام الدوبامين الرقم...

شهد العالم الرقمي في السنوات الأخيرة طفرة تكنولوجية هائلة غيرت مفهومنا عن سرعة وأداء الحاسوب، وتأتي أقراص التخزين من نوع SSD (Solid State Drives) على...

اكتشف أفضل الطرق لتقليل استهلاك بطارية هاتفك وجعلها تصمد أطول فترة ممكنة مع الحفاظ على عمرها الافتراضي`

مع التطور السريع في الذكاء الاصطناعي والروبوتات، أصبح سؤال استبدال البشر بالآلات من أكثر الأسئلة إثارة للجدل في العصر الحديث. تستعرض هذه المقالة تأثير...