OnionPhish: أداة هندسة اجتماعية لاختراق عقول المستخدمين قبل أنظمتهم

تحليل أداة OnionPhish: التكنولوجيا المخاطر والاعتبارات الأمنية

1- مقدمة

في عصر ارتفاع التهديدات السيبرانية أصبح التصيّد الاحتيالي (Phishing) أحد أكثر أساليب الهجوم انتشارًا لاستهداف البيانات الحساسة- مع تطور الأدوات ظهرت أدوات مثل OnionPhish التي تسهّل عملية إنشاء صفحات مزيفة شبيهة بالأصل مع دعم الاتصال عبر شبكات مجهولة مثل Tor-

يشكل هذا البحث محاولة لفهم آلية عمل هذه الأداة تقييم مخاطرها واستعراض الطرق الوقائية الممكنة

👨💻 من هو المطوّر؟

مطوّر أداة OnionPhish يُعرف بالاسم المستعار HARM199 وهو مطوّر مستقل ينشط في مجال أدوات الأمن السيبراني ويعرض مشروعه على منصة GitHub كمشروع مفتوح المصدر-

يعتمد في تقديمه للأداة على أنها:

أداة تعليمية وتجريبية

مخصّصة للعمل على بيئات Linux

موجّهة لدراسة أساليب التصيّد الاحتيالي

ولا يعلن المطوّر عن هويته الحقيقية وهو أمر شائع في مجتمعات تطوير أدوات الأمن والهجمات خاصة المرتبطة بالشبكة المظلمة (Tor / -onion)

🧠 نبذة عن عقلية المطوّر (منهج التفكير البرمجي)

يمكن توصيف عقلية المطوّر من خلال خصائص مشروعه كالتالي:

1- عقلية هجومية تحليلية (Offensive Mindset)

المطوّر يفكّر كـ مهاجم من أجل:

فهم كيف تُسرق البيانات

محاكاة سلوك المواقع الحقيقية

بناء أداة تُظهر ضعف ثقة المستخدم بالواجهة البصرية فقط

أي أنه ينطلق من سؤال:

كيف يمكن خداع المستخدم تقنيًا وليس فقط اجتماعيًا؟

2- عقلية الأتمتة (Automation)

الأداة مصمّمة لتقليل الجهد البشري عبر:

أتمتة استنساخ الصفحات

أتمتة تسجيل البيانات

أتمتة إعداد الخادم

وهذا يدل على توجّه نحو:

تحويل الهجوم من عملية يدوية إلى نظام شبه آلي-

3- عقلية إخفاء الهوية (Anonymity-Oriented)

اختيار دعم:

شبكة Tor

مواقع -onion

أنفاق الاتصال

يعكس اهتمامًا واضحًا بـ:

تقليل التتبع

تجاوز القيود الجغرافية

العمل في بيئات منخفضة المراقبة

4- عقلية الاستخدام المزدوج (Dual-Use)

من خلال التحذيرات القانونية في المشروع يظهر أن المطوّر:

يدرك أن الأداة قد تُستخدم إجراميًا

لكنه يقدّمها على أنها أداة تعليمية

وهذا يضعه ضمن فئة:

مطوّري الأدوات ذات الاستخدام المزدوج (Defensive & Offensive)

⚖️ التقييم الأكاديمي لشخصية المطوّر

من منظور بحثي يمكن وصف المطوّر بأنه:

مطوّر تقني ذو توجه هجومي يعمل في بيئة مفتوحة المصدر ويهتم بمحاكاة أساليب الهجوم الحديثة مع إظهار إدراك قانوني وأخلاقي نظري لمخاطر الأداة

أي أنه:

ليس مجرد مبرمج

بل باحث تطبيقي في تقنيات الخداع الرقمي

يعتمد على التجربة العملية بدل الطرح النظري

🧾 خلاصة قصيرة جدًا

المطوّر: HARM199 (اسم مستعار)

مجاله: أدوات الأمن السيبراني الهجومية

فلسفته: محاكاة الهجوم لفهمه

عقليته التقنية:

هجومية – آلية – مجهولة الهوية – مزدوجة الاستخدام

2- خلفية نظرية

2-1 التصيّد الاحتيالي

هو أسلوب هجوم يستهدف خداع المستخدمين لإدخال بياناتهم في واجهات مزيفة تبدو وكأنها تابعة لمواقع شرعية

2-2 شبكة Tor ونطاق -onion

هي شبكة تُستخدم لإخفاء الهوية على الإنترنت وتستخدم نطاقات مثل -onion لاستضافة خدمات لا يمكن تتبعها بسهولة-

3- وصف الأداة

3-1 ما هي OnionPhish؟

هي أداة مفتوحة المصدر تُستخدم لاستنساخ صفحات مواقع الويب وتسجيل بيانات المستخدمين عند إدخالها في تلك الواجهات المزيفة

المصدر الرئيسي للأداة متوفر على منصة GitHub مع توثيق مفصل للطريقة التشغيلية

الإصدار المستقر الحالي: v1-0

لغة البرمجة: Python 3

الترخيص: MIT License

آخر تحديث: فبراير 2026

4- البنية التقنية للأداة

4-1 لغات البرمجة المستخدمة

اللغة الدور

Python 3 تنفيذ العمليات الأساسية بناء الخادم المحلي معالجة البيانات

HTML استنساخ صفحات الويب

CSS تنسيق الصفحة

JavaScript محاكاة ديناميكية للموقع المستهدف

Bash تنفيذ أوامر التثبيت والتشغيل في بيئة Linux

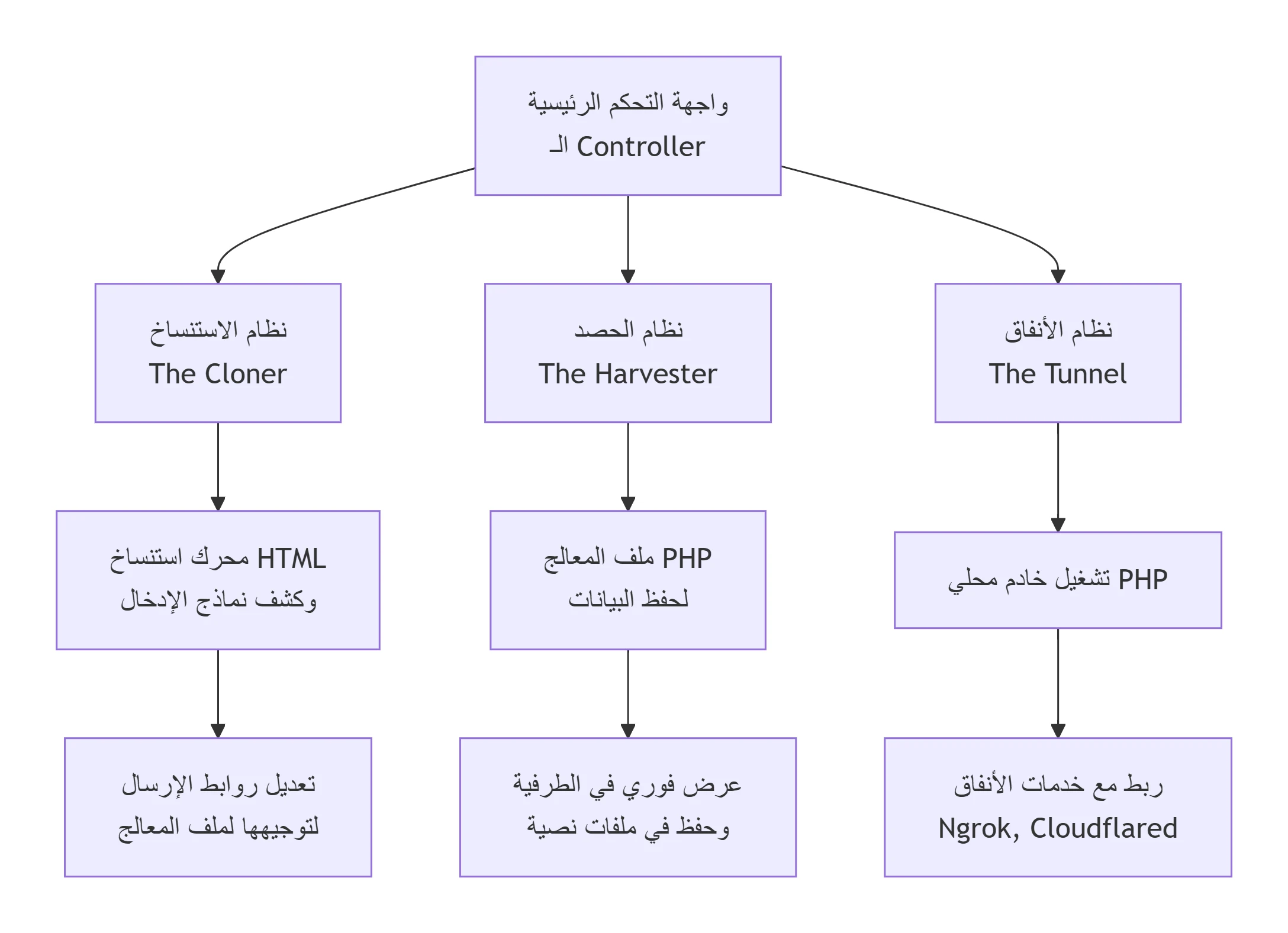

5- آلية العمل

تعمل OnionPhish وفق مراحل رئيسية:

استنساخ واجهات المواقع

بناء نسخة محلية من واجهات المواقع الحقيقية

تعديل النموذج

تعديل نماذج تسجيل الدخول لالتقاط البيانات بدلاً من إرسالها للخادم الحقيقي-

تشغيل خادم محلي

توفير واجهة مزيفة عبر خادم ويب محلي-

استخدام أنفاق (Tunnels)

من خلال أدوات مثل Ngrok أو Cloudflared أو Tor لوصول خارجي-

عرض وتسجيل البيانات

تظهر البيانات التي يُدخلها المستخدم في الوقت الفعلي وتُخزّن في ملفات نصية-

6- استخدامات الأداة

6-1 الاستخدامات المشروعة

تعليم آليات التصيد الاحتيالي في بيئات مختبرية

تدريب الطلبة والباحثين في أمن المعلومات

اختبار وعي المستخدمين ضد التصيّد

6-2 الاستخدامات غير المشروعة

سرقة بيانات الاعتماد (Credentials)

الاحتيال الإلكتروني

انتحال الهوية

استغلال الشبكات والأنظمة بدون إذن

7- تقييم المخاطر

تشمل المخاطر التقنية والقانونية ما يلي:

7-1 المخاطر التقنية

✔ سهولة إنشاء واجهات مزيفة

✔ إمكانية الربط عبر Tor لإخفاء المصدر

✔ دعم المواقع العادية وشبكة darknet

✔ جمع البيانات الحساسة بكفاءة

7-2 المخاطر القانونية

سرقة بيانات خاصة تعتبر جريمة جنائية في قوانين الجرائم المعلوماتية في معظم الدول

انتهاك خصوصية المستخدمين

مسؤولية جنائية لحامل الأداة في حالات سوء الاستخدام

8- التدابير الوقائية

8-1 على مستوى الفرد

فحص الروابط قبل إدخال أي بيانات

التأكد من شهادات التشفير HTTPS

تفعيل المصادقة الثنائية

8-2 على مستوى المؤسسات

تدريب الموظفين على التعرف على التصيد

استخدام أدوات كشف التصيد

تأسيس بيئات اختبار آمنة

9- مناقشة

يمثل هذا النوع من الأدوات تحديًا مزدوجًا؛ فهو مفيد في التدريب الأمني لكنه يُساء استخدامه بسهولة كبيرة- بالتالي يتطلب الأمر نهجًا مسؤولاً في التعامل مع هذه الأدوات مع التأكيد على القوانين والأخلاقيات الرقمية-

10- استنتاج

توفر OnionPhish مثالًا واضحًا على كيفية استخدام التقنيات الحديثة – مثل Python Tor وTunneling – في إنشاء أدوات تصيّد قوية- إلا أن قدرتها على إلحاق الضرر تُبرز الحاجة الملحة للوعي الأمني الكامل واستخدام هذه الأدوات فقط في سياقات تعليمية مرخّصة-

11- مصادر مرجعية

(هذه مجموعة مقترحة يمكن توسيعها حسب الحاجة الأكاديمية)

معلومات المشروع من GitHub – OnionPhish README

أبحاث عن التصيّد الاحتيالي (Phishing) في الأمن السيبراني

الدراسات المتعلقة بشبكات Tor وتأثيرها على الأمن

القوانين الدولية لجرائم المعلوماتية