تطبيقات كالي لينكس في مجال الأمن السيبراني واختبار الاختراق

كالي لينكس: النظام المتكامل للأمن السيبراني واختبار الاختراق

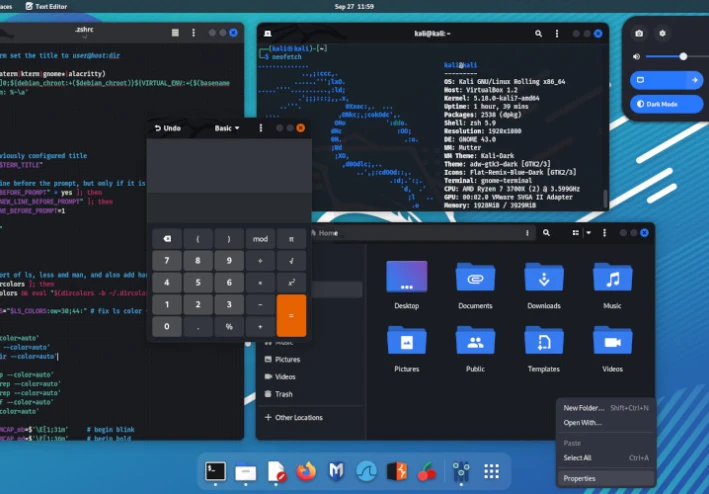

يُعتبر كالي لينكس (Kali Linux) أحد أشهر وأقوى أنظمة التشغيل المخصصة لمجال الأمن السيبراني. تم تطويره وإطلاقه لأول مرة من قبل فريق Offensive Security سنة 2013، وهو مبني على توزيعة ديبيان (Debian GNU/Linux). ما يميز كالي لينكس أنه نظام مجاني ومفتوح المصدر، ما يجعله متاحاً للجميع من محترفين وهواة على حد سواء.

منذ ظهوره، أصبح كالي لينكس أداة أساسية يعتمد عليها خبراء أمن المعلومات والباحثون الأمنيون في اختبار أنظمة التشغيل والشبكات والتطبيقات، بهدف اكتشاف الثغرات الأمنية وإصلاحها قبل أن يستغلها المهاجمون. ومع التحديثات المستمرة والأدوات المدمجة التي تتجاوز 600 أداة، يُعتبر كالي لينكس بيئة متكاملة للتدريب العملي والاحترافي.

تطبيقات كالي لينكس

1. اختبار الاختراق (Penetration Testing)

يُعتبر الهدف الأساسي من كالي لينكس. يُستخدم من قبل "الهاكر الأخلاقي" والخبراء لاختبار قوة أنظمة الحماية واكتشاف الثغرات الأمنية. يتم ذلك من خلال محاكاة هجمات حقيقية للتأكد من أن الأنظمة قادرة على التصدي للاختراقات.

2. تحليل الشبكات (Network Analysis)

يتضمن أدوات قوية مثل Nmap وWireshark لفحص الشبكات، التعرف على الأجهزة المتصلة، تحديد المنافذ المفتوحة، ومراقبة حركة المرور داخل الشبكة. هذه العملية تساعد على كشف التهديدات وتحسين البنية التحتية للشبكة.

3. أمن الشبكات اللاسلكية (Wireless Security)

من خلال أدوات مثل Aircrack-ng يمكن فحص قوة كلمات المرور لشبكات الواي فاي، اختبار بروتوكولات التشفير، والتأكد من أن الشبكة اللاسلكية محمية ضد محاولات الاختراق.

4. اختبار تطبيقات الويب (Web Application Security)

يضم أدوات مثل Burp Suite وOWASP ZAP التي تُستخدم للكشف عن الثغرات في المواقع الإلكترونية، مثل حقن SQL (SQL Injection) أو هجمات XSS (Cross Site Scripting)، مما يساعد مطوري الويب على تحسين أمان تطبيقاتهم.

5. الهندسة العكسية (Reverse Engineering)

يتيح كالي لينكس تحليل البرمجيات والملفات التنفيذية للتعرف على طريقة عملها الداخلية. هذه التقنية تُستخدم بشكل أساسي لاكتشاف البرمجيات الخبيثة أو دراسة الثغرات البرمجية.

يتيح كالي لينكس تحليل البرمجيات والملفات التنفيذية للتعرف على طريقة عملها الداخلية. هذه التقنية تُستخدم بشكل أساسي لاكتشاف البرمجيات الخبيثة أو دراسة الثغرات البرمجية.

مميزات كالي لينكس

مفتوح المصدر ومجاني: يتيح للمستخدمين حرية التعديل والاستخدام دون قيود.

تحديثات مستمرة: يوفر أحدث الأدوات والتقنيات بشكل دوري.

سهولة التشغيل: يمكن تشغيله دون تثبيت عبر USB أو كنظام افتراضي.

مجتمع ضخم: دعم فني ومعرفي من آلاف المستخدمين والخبراء حول العالم.

تعدد الاستخدامات: يجمع بين الأدوات الأمنية، التعليمية، والبحثية.

1. اختبار الاختراق (Penetration Testing)

يُعتبر الهدف الأساسي من كالي لينكس. يُستخدم من قبل "الهاكر الأخلاقي" والخبراء لاختبار قوة أنظمة الحماية واكتشاف الثغرات الأمنية. يتم ذلك من خلال محاكاة هجمات حقيقية للتأكد من أن الأنظمة قادرة على التصدي للاختراقات.

2. تحليل الشبكات (Network Analysis)

يتضمن أدوات قوية مثل Nmap وWireshark لفحص الشبكات، التعرف على الأجهزة المتصلة، تحديد المنافذ المفتوحة، ومراقبة حركة المرور داخل الشبكة. هذه العملية تساعد على كشف التهديدات وتحسين البنية التحتية للشبكة

الخاتمة

يظل كالي لينكس واحداً من أقوى وأشهر أنظمة التشغيل في مجال الأمن السيبراني. بفضل أدواته المتعددة، مرونته العالية، ودعمه المستمر، أصبح المنصة الأولى لكل من يريد التعمق في عالم اختبار الاختراق وحماية الأنظمة. ومع ذلك، تبقى مسؤوليته كبيرة، حيث يجب استخدامه في إطار أخلاقي وقانوني فقط.